Een phishing panel, hoe werkt dat?

In de eerste helft van 2022 ontving de Fraudehelpdesk maar liefst 18.738 meldingen van online fraude [1]. Het schadebedrag was toen al ruim 21 miljoen euro en lag daarmee al 2,5 miljoen hoger dan de eerste helft van 2021. Online fraude komt in veel verschillende vormen voor: webwinkelfraude, betaalmiddelfraude, identiteitsfraude, oneerlijke verkoop aan particulieren, enzovoort. Veel van deze vormen van fraude worden gefaciliteerd door een phishing panel. Hoe een phishing panel in zijn werk gaat en welke opsporingskansen erbij komen kijken, lichten we in dit artikel nader toe.

De werking van een website

Om de werking van een phishing panel te begrijpen, is het van belang om eerst de werking van een algemene website te snappen. Een website is een verzameling van bestanden en mappen die zijn geplaatst op een computer. Via een IP-adres, een unieke tekenreeks zoals 100.200.80.60, is de computer bereikbaar op het internet evenals een gedeelte van de mappen en bestanden die erop staan. Het beschikbaar stellen van een website op het internet wordt ook wel ‘hosting’ op een ‘webserver’ genoemd.

Aangezien het intikken van een IP-adres in de adresbalk om op een website te komen niet erg gebruiksvriendelijk is, wordt er om de website te bereiken een domeinnaam geclaimd. De geclaimde domeinnaam (bv.: dataexpert.nl) verwijst naar de computer waar de website op staat.

Een phishing panel

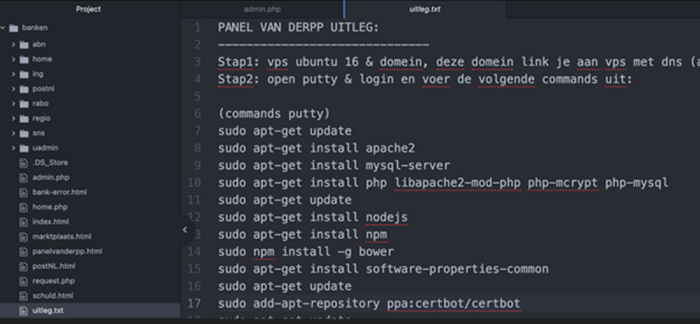

Een phishing panel is niets anders dan een website, oftewel een verzameling van mappen en bestanden op een computer. Op onderstaande afbeelding worden de mappen van bestanden van een phishing panel weergegeven. Wanneer de cybercrimineel deze mappen beschikbaar stelt via een webserver, worden automatisch de phishing websites gepubliceerd.

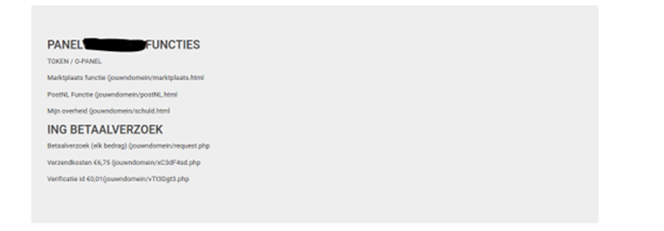

Door met een browser naar het “admin” gedeelte achter de domeinnaam te gaan, kunnen cybercriminelen toegang krijgen tot een beheerpanel. Vanuit dit beheerpanel kunnen de cybercriminelen een phishing aanval kiezen zoals €0,01 fraude of de PostNL fraude.

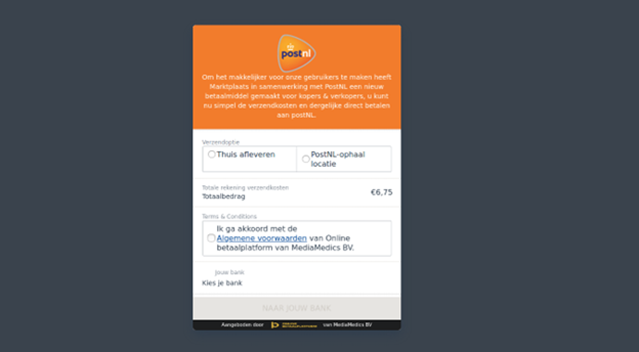

Bij de gekozen aanval behoren kant-en-klare phishing websites die getoond kunnen worden aan slachtoffers. Deze phishing websites hebben het exacte uiterlijk van bekende en betrouwbare organisaties zoals de inlogpagina’s van banken.

Wanneer slachtoffers in de val trappen, kunnen de cybercriminelen vervolgens in het beheerpanel de ingevoerde gegevens realtime inzien. Daarnaast kunnen ze live de interactie aangaan met de slachtoffers om zo de juiste informatie te achterhalen.

Afgezien van het uiterlijk van de websites die lijken op bestaande bedrijfspagina’s, claimen cybercriminelen ook domeinnamen die zeer overeenkomstig zijn met de domeinnamen zoals we die gewend zijn van de bekende sites. Met de komst van andere Top Level Domain’s (TLD’s) dan .nl en .com, is het eenvoudiger voor cybercriminelen geworden om een slachtoffer op het verkeerde been te zetten. Neem als voorbeeld Tikkie. Is de juiste domeinnaam https://tikkie.nl, https://tikkie.com, https://tikkie.onine of https://tikkie.me? Het domein met .me is de echte “Tikkie” dienst.

Benieuwd hoe een phishing panel eruit ziet? In de volgende video, laat collega Sjoerd van der Meulen het zien aan de hand van een case over PostNL fraude:

De opsporingskansen

Voor een cybercrimineel is het relatief eenvoudig om online anoniem te blijven en gebruik te maken van criminele diensten zoals phishing panels. Dit is mogelijk doordat ze gebruikmaken van technieken zoals een VPN-verbinding, een mobiele verbinding of een openbaar wifi-netwerk. Toch worden er regelmatig fouten gemaakt door cybercriminelen en is de pakkans voor opsporingsorganisaties reëel. Wel is het daarbij cruciaal dat de opsporing weet welke stappen cybercriminelen doorlopen om vervolgens te weten welke sporen ze waar kunnen achterlaten.

In het geval van phishing moet er gekeken worden naar het grotere plaatje. Zo is niet alleen de phishing website zelf relevant voor het achterhalen van de modus operandi van een cybercrimineel, maar ook de manier hoe ze contact hebben gezocht en hoe ze het financieel hebben afgewikkeld. Hieronder hebben we per stap op een rijtje gezet welke informatie relevant kan zijn om te onderzoeken in het geval van phishing:

- Inventariseer hoe de cybercrimineel contact zoekt:

- Via een online advertentie (zoals marktplaats.nl).

- Via een e-mail.

- Via een WhatsApp of SMS.

- Afhankelijk van de manier van contact zoeken, kunnen verschillende databronnen worden gevorderd en onderzocht:

- Online advertentie: vorder IP-adresgegevens van bezoek.

- E-mail: onderzoek de mailheader.

- WhatsApp of SMS: bevraag het telefoonnummer en vorder het IP-adres bij WhatsApp. Onderzoek daarnaast ook eigen systemen & OSINT.

- Achterhaal waardevolle informatie over de phishing website zelf, waaronder:

- Waar wordt gehost? Vorder hier naar de NAW-, betaal- en IP-adresgegevens.

- Waar staat de domeinnaam geregistreerd? Vorder hier naar de NAW-, betaal- en IP-adresgegevens.

- Breng in kaart hoe de financiële afwikkeling in zijn werk is gegaan.

- Vorder NAW- en andere gegevens van de tegenrekening (katvanger).

- Vorder de IP-adresgegevens bij de inlog en overboeking.

- Vorder camerabeelden indien er geld is gepind.

Volg onze cybercrime trainingen

Meer leren over de werkwijze van cybercriminelen? Volg dan onze cybercrime trainingen. Tijdens deze trainingen brengen we (complexe) cybercrime processen in kaart en leren we u hoe u onderzoek doet naar cybercrime rekening houdend met de mogelijke afbreukrisico’s.

Bron

[1] https://www.nu.nl/tech/6213738/dit-jaar-al-bijna-21-miljoen-euro-aan-schade-door-online-fraude-gemeld.html